Leistungen

LEISTUNGEN

LÖSUNGEN

TECHNOLOGIEN

Einblicke

AKTUELLE THEMEN

BRANCHENTHEMEN

UNSERE EXPERTEN

12. Mai 2026

Obwohl IoT-Architekturen je nach ausgewählten IoT-Anwendungsfällen und deren Typen variieren können, folgen sie im Allgemeinen einer sechsstufigen Struktur, die an die spezifischen Anforderungen einer Organisation angepasst und optimiert werden kann.

Die Geräte- oder Wahrnehmungsebene ist die erste Ebene der IoT-Architektur. Diese ist für das Sammeln von Rohdaten aus der physischen Welt verantwortlich und ermöglicht die Interaktion des Systems mit ihr. Diese Ebene umfasst Sensoren, Aktoren, Identifizierungstechnologien wie RFID und QR-Codes sowie intelligente Endgeräte.

Die Konnektivitäts- oder Netzwerkebene erleichtert die Datenübertragung zwischen der Wahrnehmungsebene und anderen Ebenen der IoT-Architektur und unterstützt eine bidirektionale Kommunikation, die sowohl die Datenerfassung von Sensoren als auch die Übertragung von Steuerbefehlen an Aktoren ermöglicht. Die Konnektivitätsebene besteht aus Kommunikationsnetzen (Kurzstrecken-, Langstrecken- und kabelgebundene Netze), Kommunikationsprotokollen sowie Internet-Gateways und Edge-Geräten.

Auf der Verarbeitungsebene werden die von den IoT-Geräten gesammelten Rohdaten gesammelt, gespeichert, verarbeitet und analysiert. Anschließend können diese von Entscheidungsträgern weiterverwendet werden, um wertvolle Erkenntnisse zu gewinnen und die notwendigen Maßnahmen zu ergreifen. Diese Ebene kann eine Vielzahl von Cloud- oder lokalen Tools und Technologien umfassen, einschließlich Datenbanken, Datenzentren und Big-Data-Warehouses, Echtzeit- und echtzeitnahen Datenverarbeitungs- und Analyseplattformen, Algorithmen für künstliche Intelligenz und maschinelles Lernen sowie vieles mehr.

Die Anwendungsschicht besteht aus ansprechenden Benutzeroberflächen, die die Steuerung von IoT-Geräten erleichtern. Diese Stufe umfasst verschiedene Web- und Mobil-Apps, Webportale und andere Softwarelösungen, mit denen Benutzer auf die zugrunde liegenden IoT-Geräte zugreifen und diese verwalten können. Die Anwendungsschicht umfasst auch IoT-Datenanalyselösungen sowie Datenvisualisierungstools und Dashboards zur Darstellung der gesammelten Informationen und der generierten KI-gestützten Erkenntnisse. Darüber hinaus bietet sie APIs und Integrationen mit Unternehmenssystemen und ermöglicht so eine nahtlose Interoperabilität mit bestehenden Geschäftsprozessen.

Die Prozessebene ist für die Steuerung, den Betrieb und die Verwaltung des IoT-Systems verantwortlich und gewährleistet dessen reibungslosen und sicheren Betrieb. Diese Ebene fungiert als Koordinations- und Kontrollzentrum und integriert Geschäftsrichtlinien, betriebliche Arbeitsabläufe und Systemverwaltungsfunktionen, um die Effizienz, Konformität und Zuverlässigkeit des IoT-Ökosystems zu gewährleisten.

Die Sicherheitsebene ist eine übergeordnete Ebene in der IoT-Architektur, die für den Schutz der IoT-Lösung und der von ihr erfassten und verarbeiteten Daten unerlässlich ist. Jede Ebene der IoT-Architektur erfordert spezifische Sicherheitsmaßnahmen, z. B. müssen IoT-Geräte physisch geschützt werden, während eine IoT-Webanwendung durch Zugriffskontrollmechanismen geschützt werden muss.

Wir können helfen

Die Kernelemente eines jeden IoT-Systems sind vernetzte Geräte, die mit Sensoren und Aktoren ausgestattet sind.

Sensoren erfassen Veränderungen in ihrer Umgebung und übermitteln die entsprechenden Informationen an ein Rechenzentrum. Sie können Informationen über Temperatur und Feuchtigkeit sammeln oder Bewegungen, Geräuschpegel sowie giftige Substanzen in der Luft erkennen.

Eine weitere wichtige Gruppe von Elementen auf der Wahrnehmungsebene der IoT-Architektur sind Aktoren. Diese dienen als „Beweger“, die den vom Steuersystem gesendeten Impuls in eine mechanische Bewegung umwandeln.

Ein gutes Beispiel für die Funktionsweise von Sensoren und Aktoren ist ein intelligentes Temperatursteuerungssystem für das Haus. Ein Temperatursensor misst die Raumtemperatur und sendet die Daten an einen Mikrocontroller. Dieser wertet die empfangenen Informationen aus. Liegt die Temperatur über einem vordefinierten Schwellenwert, sendet der Mikrocontroller ein Signal an einen intelligenten Thermostat (Aktor), der daraufhin die Klimaanlage aktiviert.

Temperatur

Feuchtigkeit

Licht

Bewegung

Lärm

Annäherung

Höhe

Akzelero- meter

Gas

Optisch

Gyroskop

Chemisch

Arten von IoT-Sensoren

In der IoT-Architektur ist zwischen der Wahrnehmungs- und der Datenverarbeitungsebene eine Edge-Ebene integriert, die dazu beiträgt, die Datenanalyseprozesse näher an den Edge, also den Rand, des Netzwerks zu verlagern. In einer herkömmlichen IoT-Architektur werden alle von IoT-Sensoren gesammelten Daten zur Analyse in die Cloud übertragen. Die Antwort wird dann zurückgesendet, um eine erforderliche Aktion auszulösen. In einigen Fällen kann ein solcher Ansatz jedoch ineffizient sein, da die Hin- und Her-Übertragung von Daten Zeit kostet. Um die Latenzzeit zu verringern und die Bandbreite zu optimieren, sind IoT-Edge-Geräte mit Rechenfunktionen ausgestattet. Diese können einen Teil der Daten lokal und nahezu in Echtzeit verarbeiten.

Ein Beispiel für ein solches Edge-Gerät mit Edge-Computing-Leistung ist die Technologie, die für die vorausschauende Wartung in der Industrie eingesetzt wird. So wird beispielsweise ein Vibrationssensor mit einem Verarbeitungschip an einer Industriemaschine angebracht, um Vibrationsmuster in Echtzeit zu überwachen. Das Gerät verarbeitet die Daten lokal, um Anomalien zu erkennen. Wenn eine Anomalie erkannt wird, kann das Gerät eine Warnung senden oder die Maschine verlangsamen/abschalten, um Schäden oder Verletzungen der Arbeiter zu vermeiden. Anstatt also alle rohen Vibrationsdaten an die Cloud zu senden, überträgt das Gerät nur kritische und bereits verarbeitete Erkenntnisse, wodurch die Entscheidungszeit verkürzt wird.

Aktionsradius | Technologie | Entfernung | Anwendungsfälle | ||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

Annäherung | NFC | 10 cm | Zahlungssysteme | ||||||||||

Personal Area Network (PAN) |

| ||||||||||||

Local Area Network (LAN) | Wi-Fi |

| Smart-Homes | ||||||||||

Wide Area Network (WAN) |

|

Titel des Schemas: Überblick über einige der wichtigsten Kommunikationstechnologien für das IoT

Datenquelle: ScienceDirect

Die Wahl der richtigen Netzwerktechnologie für die Verbindung des IoT-Ökosystems, hängt von der Art der IoT-Lösung ab. Dabei werden Faktoren wie Energieeffizienz, Datenrate, Latenz und Abdeckung abgewogen. Personal-Area-Network-Technologien werden in der Regel in IoT-Lösungen eingesetzt, die in unmittelbarer Nähe der einzelnen Geräte arbeiten, z. B. in einem intelligenten Haus mit intelligenten Thermostaten und intelligenter Beleuchtung. Gleichzeitig werden Wide-Area-Network-Technologien häufiger in IoT-Lösungen eingesetzt, die eine Datenübertragung über größere Entfernungen und eine Mobilfunknetzverbindung erfordern.

Um Daten zwischen IoT-Geräten und -Anwendungen auszutauschen, werden in der Regel die folgenden Nachrichten- und Datenaustauschprotokolle verwendet:

Die Verarbeitung großer Datenmengen und die Verwendung mehrerer Endpunkte machen IoT-Lösungen sehr anfällig für verschiedene Sicherheitsbedrohungen wie DDoS-Angriffe, Geräte-Hijacking, unbefugten Zugriff und Datenverletzungen. In einigen Branchen, wie beispielsweise der Fertigungsindustrie und dem Gesundheitswesen, können die Folgen einer Verletzung der Sicherheit des IoT-Ökosystems lebensbedrohlich sein. Daher ist es von entscheidender Bedeutung, die Sicherheit Ihrer medizinischen und industriellen IoT-Lösungen auf allen Ebenen zu gewährleisten.

Die Sicherheit der IoT-Sensorebene wird in der Regel durch manipulationssichere Hardware, sichere Firmware-Updates und -Bootvorgänge sowie durch kontinuierliche Überwachung zur Erkennung böswilliger Handlungen gewährleistet.

Die Sicherung der Datenübertragung zwischen IoT-Geräten und cloudbasierten und lokalen IoT-Plattformen erfordert die Implementierung einer Ende-zu-Ende-Verschlüsselung mit TLS/SSL oder VPNs, die dem Ansatz des Zero-Trust-Netzwerks folgen, sowie die Verwendung von Firewall-Schutz, Netzwerksegmentierung und kontinuierliche Überwachung auf verdächtige Netzwerkaktivitäten.

Auf der Datenverarbeitungs- oder Cloud-Ebene wird die Sicherheit der IoT-Daten in der Regel durch die Absicherung von API-Gateways und die Anwendung von Datenverschlüsselung, rollenbasierten Zugriffskontrollen sowie Multifaktor-Authentifizierungsmechanismen gewährleistet.

Der Schutz benutzerseitiger Dienste erfordert die Implementierung von Mechanismen wie sicherer Authentifizierung (biometrische Authentifizierung, Single Sign-On (SSO) und Multi-Faktor-Authentifizierung), die Bereitstellung regelmäßiger Software-Sicherheitspatches und -Updates sowie die Einrichtung von SIEM-Systemen (Security Information and Event Management) zur Erkennung von Bedrohungen in Echtzeit.

Steigerung der Effizienz von Produktionsprozessen, Erhöhung der Automatisierung und Überwachung der Qualität von Endprodukten.

Verbesserung der Patientenversorgung und Steigerung der Effizienz von Krankenhäusern durch intelligente Geräte und Ferndiagnose.

Optimierung der Bestandsverwaltung, Vereinfachung der Kassenabwicklung und Verbesserung des Kundenerlebnisses.

Mit vernetzten IoT-Geräten wird das Zuhause intelligenter, sicherer, effizienter und komfortabler.

Ermöglicht vorausschauende Wartung über das Internet der Dinge für eine längere Lebensdauer von Fahrzeugen und vereinfacht den Einsatz von vernetzter Fahrzeugtechnologie.

Optimierung der Ernteerträge und des Ressourcenverbrauchs bei gleichzeitiger Kostensenkung und Verbesserung der Nachhaltigkeit.

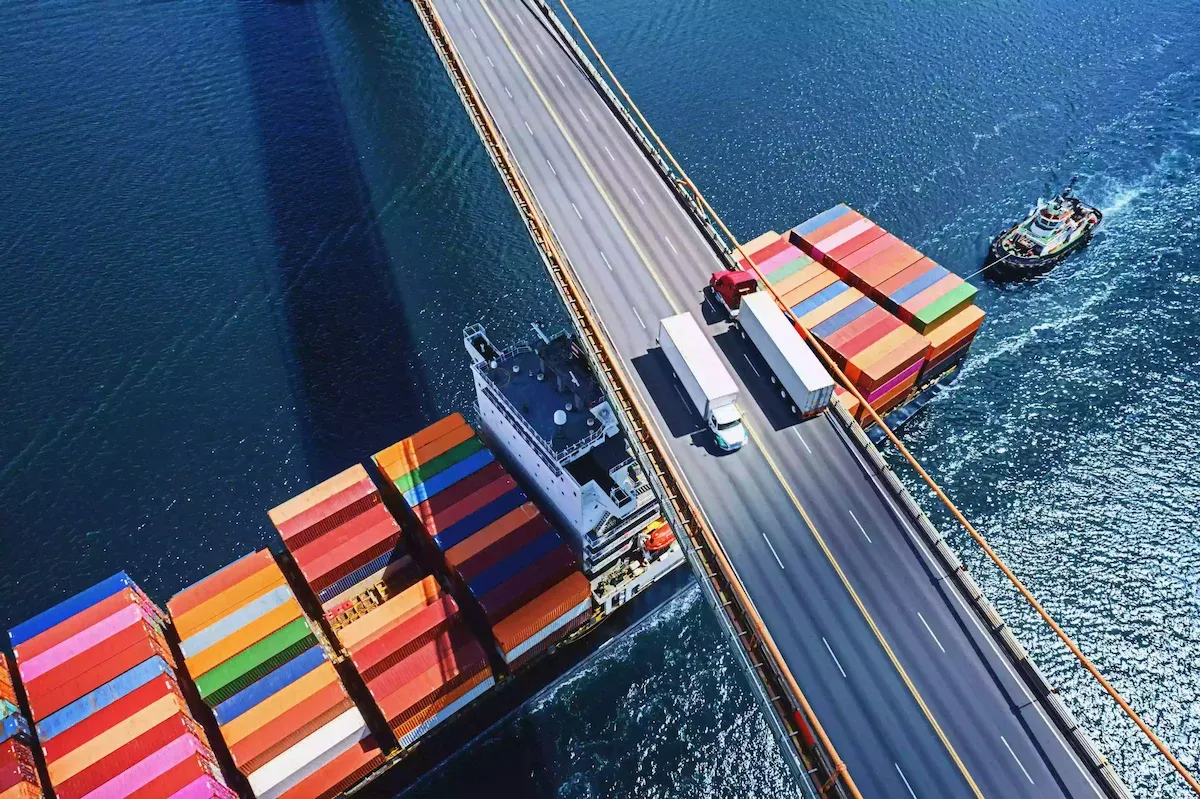

Steigerung der Effizienz der Lieferkette, Senkung der Betriebskosten und Erhöhung der Sicherheit der Fahrer.

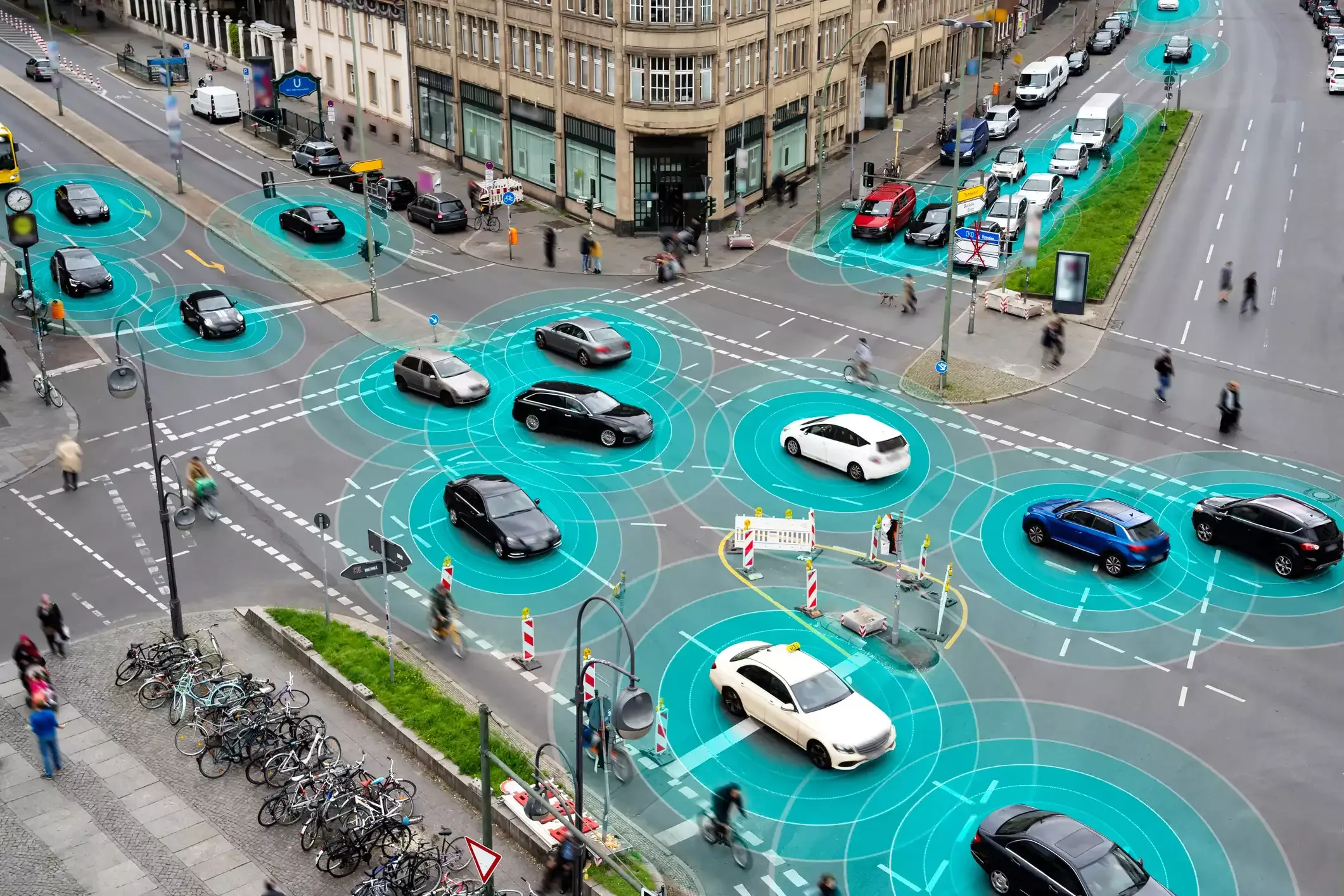

Ermöglichung einer effizienten Stadtverwaltung und Steigerung der Effizienz und des Komforts des städtischen Lebens mit IoT-Technologie.

Bereitstellung von evidenzbasierten Informationen aus den vernetzten Geräten ihrer Kunden für Versicherungsunternehmen und Schaden zu verhindern.

Die Architektur von Enterprise IoT sollte horizontale und vertikale Skalierung unterstützen und in der Lage sein, eine steigende Anzahl von Smart Devices, zusätzliche Funktionen und wachsende Datenmengen zu bewältigen.

IoT-Lösungen erfordern eine sorgfältige Abstimmung und Verteilung von Edge- und Cloud-Computing-Funktionen. Durch einen hybriden Ansatz kann sichergestellt werden, dass kritische Vorgänge effizient am Netzwerkrand ausgeführt werden, während die Cloud für tiefgreifende KI-gestützte Datenanalysen genutzt wird.

Alle IoT-Komponenten sollten unabhängig von ihrem Hersteller standardisierte Datenformate, gemeinsame Mechanismen zur Dateninterpretation und kompatible Kommunikationsprotokolle verwenden, um die Interoperabilität von Daten und den nahtlosen Datenaustausch zwischen IoT-Geräten, -Systemen und -Plattformen sicherzustellen.

Neben den Anschaffungskosten für Hardware- und Software-IoT-Lösungen sind auch weniger offensichtliche Ausgaben zu berücksichtigen, beispielsweise die Kosten für Cloud-Dienste, Wartung und Updates von Firmware und Software sowie den Energieverbrauch.

Die Sicherheit beeinflusst alle anderen Faktoren des IoT-Systems: Ohne robuste Sicherheitsvorkehrungen kann die Skalierung des Systems Schwachstellen mit sich bringen, Verstöße können die Datenverarbeitung gefährden, Integrationen können Systeme dem unbefugten Zugriff aussetzen, und versteckte Kosten können aufgrund von Bußgeldern für die Einhaltung von Vorschriften, Datenverletzungen und Ausfallzeiten eskalieren. Daher muss eine IoT-Lösung starke Sicherheitsmaßnahmen auf allen Ebenen der IoT-Architektur beinhalten.

Wir entwickeln skalierbare IoT-Backends und Integrationen für einen nahtlosen Datenfluss in Ihrem IoT-Ökosystem sowie robuste IoT-Anwendungen für eine effiziente IoT-Geräteverwaltung. Wir entwickeln auch herkömmliche und KI-gestützte IoT-Datenanalyselösungen für verwertbare Erkenntnisse.

Unsere IoT-Berater unterstützen Sie bei der Entwicklung einer effektiven Internet-of-Things-Lösung mit einer skalierbaren Architektur, die auf Ihren IoT-Anwendungsfall und Ihre Geschäftsanforderungen zugeschnitten ist. Wir können Ihnen auch bei der Entwicklung eines Entwicklungsplans für Ihr IoT-Projekt helfen, um eine optimale Markteinführung zu gewährleisten und sicherzustellen, dass Ihr Budgets eingehalten wird.

IT-Beratungs- und Softwareentwicklungsdienste seit 1998

Mehr als 5 Jahre Erfahrung mit IoT-Entwicklungsdienstleistungen

ISO 9001 und ISO 27001-zertifizierte Qualitäts- und Sicherheitsmanagementsysteme

Strategische Partnerschaft mit Microsoft und AWS

Praktische Erfahrung in KI-Projekten

Anerkennung als führender Softwareentwicklungsdienstleister in einem MAD-Bericht von Forrester

Für die Entwicklung einer zuverlässigen und praktikablen IoT-Architektur ist ein strategischer Ansatz erforderlich, der Skalierbarkeit, Interoperabilität, Sicherheit und Kosteneffizienz in Einklang bringt. Die Implementierung einer fünfschichtigen IoT-Architektur und deren Anpassung an Ihre spezifischen Bedürfnisse kann eine effiziente Datenerfassung und -verarbeitung gewährleisten und datengesteuerte Entscheidungen ermöglichen.

Bei Itransition haben wir uns auf die Bereitstellung skalierbarer, effizienter und sicherer IoT-Lösungen spezialisiert, die auf Ihre Branche und Ihre Geschäftsanforderungen zugeschnitten sind. Ganz gleich, ob Sie ein IoT-System in Ihre Produktionsprozesse implementieren, die Kundenerfahrung mit IoT verbessern oder eine innovative Smart-Home-Lösung einführen möchten – unsere Experten stehen Ihnen zur Seite.

Vertrieb und allgemeine Anfragen

kontakt@itransition.comMöchten Sie sich Itransition anschließen?

Jobs erkunden